Gli scienziati dell'ARL potrebbero aver identificato un modo per migliorare la sicurezza informatica del rilevamento delle intrusioni nella rete distribuita. Credito:Esercito degli Stati Uniti

Con la sicurezza informatica una delle principali preoccupazioni per la sicurezza della nazione e miliardi di persone colpite da violazioni lo scorso anno, il governo e le imprese stanno spendendo più tempo e denaro per difendersi. Ricercatori presso il laboratorio di ricerca dell'esercito del comando per lo sviluppo delle capacità di combattimento dell'esercito degli Stati Uniti, il laboratorio di ricerca aziendale dell'esercito noto anche come ARL, e la Towson University potrebbero aver identificato un nuovo modo per migliorare la sicurezza della rete.

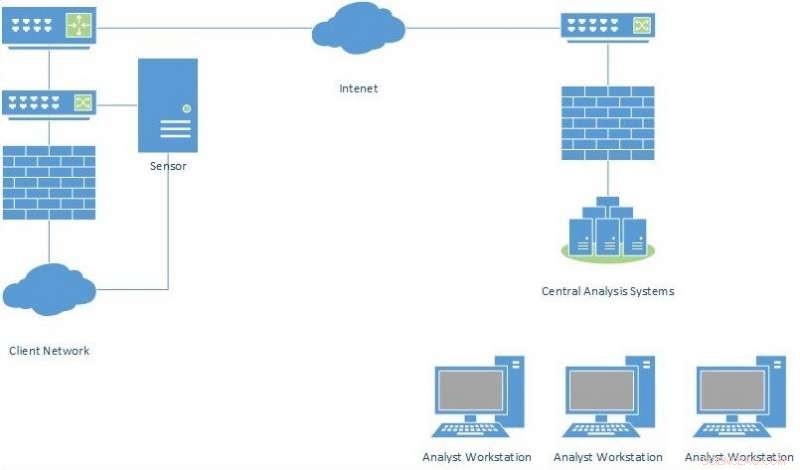

Molti sistemi di sicurezza informatica utilizzano il rilevamento delle intrusioni di rete distribuito che consente a un piccolo numero di analisti altamente qualificati di monitorare più reti contemporaneamente, ridurre i costi attraverso economie di scala e sfruttando in modo più efficiente competenze limitate in materia di sicurezza informatica; però, questo approccio richiede che i dati vengano trasmessi dai sensori di rilevamento delle intrusioni di rete sulla rete difesa ai server di analisi centrale. La trasmissione di tutti i dati acquisiti dai sensori richiede troppa larghezza di banda, ricercatori hanno detto.

A causa di ciò, la maggior parte dei sistemi di rilevamento delle intrusioni di rete distribuiti invia solo avvisi o riepiloghi delle attività all'analista della sicurezza. Con solo riassunti, gli attacchi informatici possono passare inosservati perché l'analista non disponeva di informazioni sufficienti per comprendere l'attività di rete, o, in alternativa, il tempo può essere sprecato a caccia di falsi positivi.

Nella ricerca presentata alla 10° Multi-Conferenza Internazionale sulla Complessità, Informatica e Cibernetica 12-15 marzo, 2019, gli scienziati volevano identificare come comprimere il più possibile il traffico di rete senza perdere la capacità di rilevare e indagare su attività dannose.

Lavorando sulla teoria che l'attività di rete dannosa manifesterebbe presto la sua malizia, i ricercatori hanno sviluppato uno strumento che interromperebbe la trasmissione del traffico dopo la trasmissione di un determinato numero di messaggi. Il traffico di rete compresso risultante è stato analizzato e confrontato con l'analisi eseguita sul traffico di rete originale.

Come sospettato, i ricercatori hanno scoperto che gli attacchi informatici spesso manifestano cattiveria nelle prime fasi del processo di trasmissione. Quando il team ha identificato attività dannose in una fase successiva del processo di trasmissione, di solito non era la prima occorrenza di attività dannose in quel flusso di rete.

"Questa strategia dovrebbe essere efficace nel ridurre la quantità di traffico di rete inviato dal sensore al sistema di analisi centrale, " ha detto Sidney Smith, un ricercatore ARL e l'autore principale dello studio. "In definitiva, questa strategia potrebbe essere utilizzata per aumentare l'affidabilità e la sicurezza delle reti dell'esercito".

Per la fase successiva, i ricercatori vogliono integrare questa tecnica con la classificazione della rete e le tecniche di compressione senza perdita di dati per ridurre la quantità di traffico che deve essere trasmessa ai sistemi di analisi centrale a meno del 10% del volume di traffico originale, perdendo non più dell'1% degli avvisi di sicurezza informatica .

"Il futuro del rilevamento delle intrusioni è nell'apprendimento automatico e in altre tecniche di intelligenza artificiale, " ha detto Smith. "Tuttavia, molte di queste tecniche richiedono troppo risorse per essere eseguite sui sensori remoti, e tutti richiedono grandi quantità di dati. Un sistema di sicurezza informatica che incorpori la nostra tecnica di ricerca consentirà di raccogliere i dati con maggiori probabilità di essere dannosi per ulteriori analisi".