Credito:Hua Gao, Anbang Wang, Longsheng Wang, Zhiwei Jia, Yuanyuan Guo, Zhensen Gao, Yanshan Yan, Yuwen Qin, e Yuncai Wang

La crittografia delle informazioni è una delle tecnologie fondamentali della sicurezza del cyberspazio. La crittografia dell'algoritmo presenta il rischio di un attacco esaustivo a causa della determinazione dell'algoritmo. La distribuzione delle chiavi quantistiche basata sul principio di non clonazione quantistica promette sicurezza incondizionata e presenta ancora sfide:la velocità delle chiavi è limitata dal rivelatore a fotone singolo e il canale di distribuzione è difficilmente compatibile con il collegamento di comunicazione in fibra ottica. Per uno dei metodi fisici classici, la velocità del metodo di sincronizzazione caotica con chiavi casuali è principalmente limitata dalle decine di nanosecondi del tempo di ripristino della sincronizzazione. L'accorciamento del tempo di ripristino può essere utile per la distribuzione della chiave fisica a Gbit/s.

In un nuovo articolo pubblicato su Scienza e applicazione della luce , un team di scienziati, guidato dal professor Anbang Wang del Key Laboratory of Advanced Transducers and Intelligent Control System, Ministero dell'Istruzione e della provincia dello Shanxi, Cina, Facoltà di Fisica e Optoelettronica, Università di tecnologia di Taiyuan, Cina, e i colleghi hanno proposto un nuovo schema di distribuzione delle chiavi basato sulla sincronizzazione del caos delle chiavi a spostamento di modalità, evitando le limitazioni del tempo di transizione del laser sul tempo di recupero della sincronizzazione del caos, e di conseguenza migliorando il tasso di distribuzione delle chiavi.

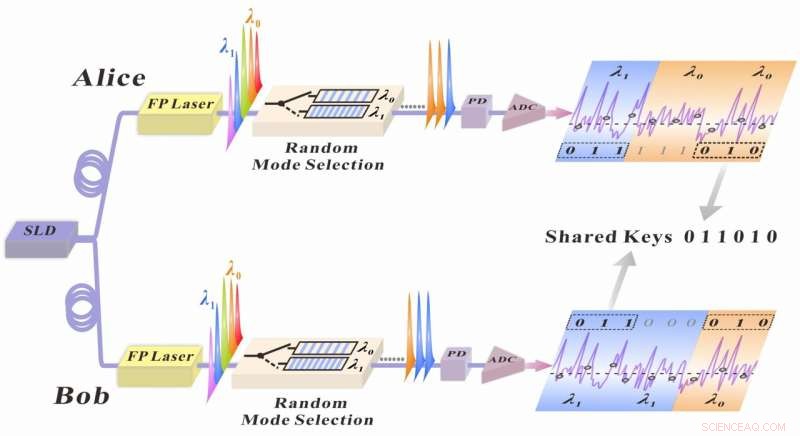

Due laser Fabry-Perot con parametri interni abbinati sono autorizzati agli utenti legittimi Alice e Bob. I due laser sono comunemente iniettati da una sorgente di azionamento casuale che è un diodo super-luminescente nell'esperimento e ha raggiunto la sincronizzazione del caos quando i parametri di iniezione sono abbinati. Quindi, la selezione della modalità casuale viene applicata al laser FP UN (FP B ) e il modo alla lunghezza d'onda ? 0 o ? 1 viene emesso casualmente come fonte di entropia. Le forme d'onda caotiche sono sincronizzate quando le lunghezze d'onda sono uguali e non sincronizzate quando diverse. Così, viene raggiunta la sincronizzazione del caos della chiave di cambio modalità. Un convertitore analogico-digitale viene utilizzato per campionare il segnale caotico a una certa frequenza di campionamento per registrare le forme d'onda caotiche di adattamento di modalità che vengono poi quantizzate per generare bit casuali mediante quantizzazione a doppia soglia. Alice e Bob setacciano i bit identici estratti durante le fasce orarie della stessa lunghezza d'onda, questa è la sincronizzazione del caos, come chiavi condivise.

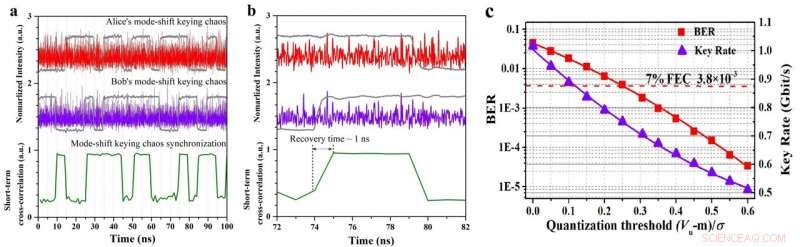

Il coefficiente di sincronizzazione raggiunge circa 0,93 quando le modalità di selezione sono abbinate, ma diminuisce a circa 0,25 quando le modalità sono diverse. Come mostrato nella vista ingrandita del processo di transizione dalla non sincronizzazione alla sincronizzazione, il tempo di transizione è dimostrato a ~ 1ns, che è determinato dal tempo di salita dei codici elettrici piuttosto che dal tempo di risposta alla transizione laser, quindi il tasso di distribuzione delle chiavi può essere notevolmente migliorato.

Credito:Hua Gao, Anbang Wang, Longsheng Wang, Zhiwei Jia, Yuanyuan Guo, Zhensen Gao, Yanshan Yan, Yuwen Qin, e Yuncai Wang

Il campionamento di più punti durante ogni periodo di codifica può aumentare la velocità di distribuzione. Per garantire la sicurezza delle chiavi finali, il numero di chiavi estratte dal caos sincronizzato durante un periodo dovrebbe essere inferiore a 8 che forma un byte. Viene impiegata una frequenza di campionamento di 3,2 Gbit/s per campionare le forme d'onda temporali caotiche di key-shift e quindi la quantizzazione a doppia soglia viene utilizzata per estrarre bit casuali. Di conseguenza, la velocità della chiave raggiunge 0,7503 Gbit/s quando il BER è 3,8 × 10 -3 (la soglia HD-FEC con un sovraccarico del 7%). Le chiavi segrete generate superano con successo tutti i 15 test statistici.

Lo schema può realizzare la sicurezza del livello fisico per tre motivi:primo, solo la luce pilota trasmessa nel collegamento in fibra e sono scarsamente correlati alle uscite dei laser FP. Secondo, è difficile per un aggressore ottenere un terzo laser FP con parametri interni ben abbinati con gli utenti legittimi a causa dell'errore di fabbricazione. Perciò, gli intercettatori non possono intercettare le informazioni sufficienti della fonte di entropia. Terzo, la codifica casuale e privata del cambio di modalità fornisce un ulteriore livello fisico di sicurezza. Perciò, la sicurezza di questo schema può essere garantita.