C3PO è composto da due parti. Una parte identifica le vulnerabilità di sicurezza della stampante, e l'altro identifica potenziali percorsi di attacco in base alle vulnerabilità date e all'implementazione della rete. Credito:Carnegie Mellon University

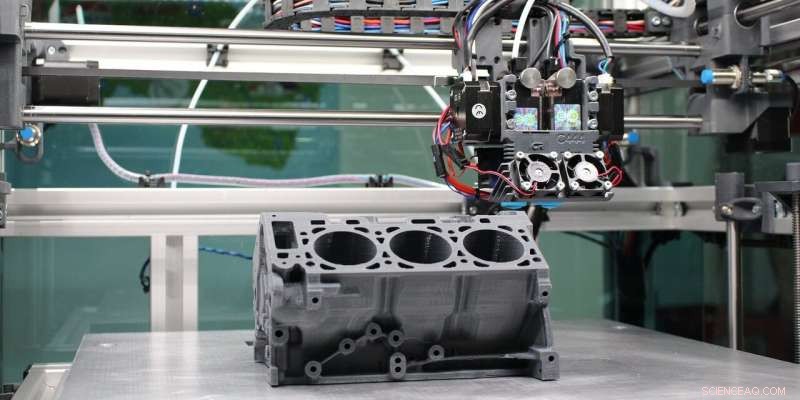

Nell'era nascente dei dispositivi per l'Internet of Things (IoT) industriale, le fabbriche sono in fase di aggiornamento. Dispositivi, come stampanti 3D in rete, ora può interagire con altre macchine ed essere controllato da remoto per migliorare l'efficienza. Ma collegare questi dispositivi alla rete li rende più inclini al pericolo. Alcuni cybercriminali potrebbero impedire loro di lavorare, mentre altri potrebbero rubare disegni o tenerli in ostaggio per ottenere un riscatto.

I ricercatori della sicurezza della Carnegie Mellon University stanno pianificando in anticipo. Vyas Sekar e Matthew McCormack hanno sviluppato uno strumento con il loro team per proteggere questi dispositivi. Questo strumento, denominato Connected 3-D Printer Observer, o C3PO, è progettato per determinare sistematicamente i potenziali rischi per la sicurezza per le singole stampanti 3D in rete. Il lavoro è finanziato dalla Manufacturing Futures Initiative della CMU, che sostiene la trasformazione digitale della manifattura,

"Molti produttori si preoccupano molto della sicurezza informatica. Stanno iniziando a lavorarci sopra, ma è molto, molto nascente, " ha detto Sekar, professore associato di ingegneria elettrica e informatica. Ma, ci sono pochi strumenti per fornire sicurezza alle stampanti 3D.

C3PO è composto da due parti. Una parte identifica le vulnerabilità di sicurezza della stampante, e l'altro identifica potenziali percorsi di attacco in base alle vulnerabilità date e all'implementazione della rete. Per esempio, può scoprire se il collegamento di una webcam a una stampante 3D fornisce agli aggressori una strada per rubare informazioni.

C3PO funziona seguendo la convinzione che a volte il modo migliore per conoscere i tuoi nemici sia imitarli. Dopo aver eseguito un controllo di sicurezza, C3PO si interroga su cosa potrebbero trovare gli aggressori osservando il traffico di rete verso la stampante 3D. Da li, può saperne di più sul funzionamento e sul protocollo della stampante 3D. Armato di questa conoscenza, può identificare input dannosi alla stampante e potenziali attacchi Denial of Service (DoS) in cui gli aggressori possono rendere le stampanti inaccessibili agli utenti previsti.

Il team di Sekar ha testato lo strumento su otto stampanti 3D di più fornitori e implementazioni di produzione. Hanno scoperto che tutte le stampanti erano vulnerabili agli attacchi DoS. Comprendere le vulnerabilità di ogni dispositivo è il primo passo per proteggerli.

Il team di Sekar mira a personalizzare le protezioni che hanno progettato per ogni specifica stampante in base ai suoi problemi e al modo in cui funziona. Quando ciò accade, rafforzerà le nostre difese contro attacchi futuri.

"Quello che vogliamo fare dopo è dire, Bene, abbiamo riscontrato questi problemi, e abbiamo uno strumento. Possiamo ora creare un modo per proteggerli?" disse McCormack, un dottorato di ricerca studente di ingegneria elettrica e informatica. "Possiamo aggiungere qualcosa alla rete per proteggere questa stampante in modo che qualcuno non possa rubare quelle informazioni? Possiamo usare ciò che apprendiamo sulla stampante stessa per mettere in piedi una difesa per la stampante?"