I codici possono essere semplici o avanzati. Credito:Derek Rose/flickr.com, CC BY

I ricercatori e gli analisti della sicurezza informatica sono giustamente preoccupati che un nuovo tipo di computer, basato sulla fisica quantistica piuttosto che sull'elettronica più standard, potrebbe violare la crittografia più moderna. L'effetto sarebbe quello di rendere le comunicazioni insicure come se non fossero affatto codificate.

Fortunatamente, la minaccia finora è ipotetica. I computer quantistici che esistono oggi non sono in grado di violare alcun metodo di crittografia comunemente usato. Sono necessari progressi tecnici significativi prima che siano in grado di violare i codici forti in uso diffuso su Internet, secondo un nuovo rapporto della National Academy of Sciences.

Ancora, c'è motivo di preoccupazione. La crittografia alla base delle moderne comunicazioni Internet e dell'e-commerce potrebbe un giorno soccombere a un attacco quantistico. Per comprendere il rischio e cosa si può fare al riguardo, è importante esaminare più da vicino la crittografia digitale e il modo in cui viene utilizzata e non funziona.

Nozioni di base sulla crittografia

Nella sua forma più elementare, la crittografia è l'atto di prendere un'informazione originale:un messaggio, per esempio - e seguendo una serie di passaggi per trasformarlo in qualcosa che sembra incomprensibile.

I cifrari digitali odierni utilizzano formule matematiche complesse per trasformare dati chiari in (e da) messaggi crittografati in modo sicuro da archiviare o trasmettere. I calcoli variano a seconda della chiave digitale.

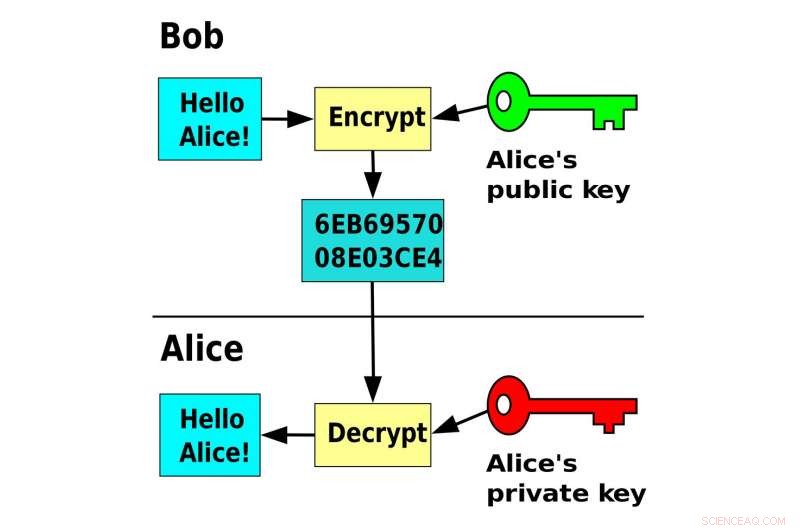

Esistono due tipi principali di crittografia:simmetrica, in cui la stessa chiave viene utilizzata per crittografare e decrittografare i dati; e asimmetrico, o chiave pubblica, che coinvolge una coppia di chiavi legate matematicamente, uno condiviso pubblicamente per consentire alle persone di crittografare i messaggi per il proprietario della coppia di chiavi, e l'altro archiviato privatamente dal proprietario per decifrare i messaggi.

La crittografia simmetrica è sostanzialmente più veloce della crittografia a chiave pubblica. Per questa ragione, viene utilizzato per crittografare tutte le comunicazioni e i dati memorizzati.

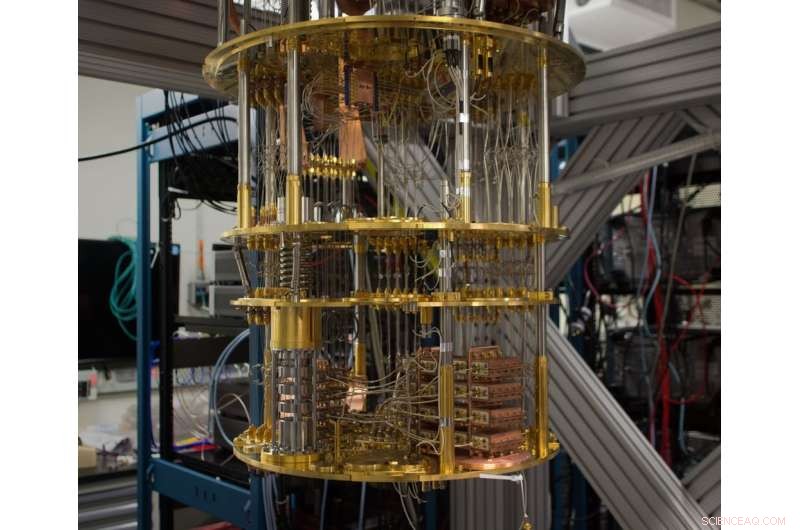

L'interno di un computer quantistico IBM. Credito:IBM Research, CC BY-ND

La crittografia a chiave pubblica viene utilizzata per lo scambio sicuro di chiavi simmetriche, e per l'autenticazione digitale (o la firma) dei messaggi, documenti e certificati che accoppiano le chiavi pubbliche con le identità dei loro proprietari. Quando visiti un sito Web sicuro, uno che utilizza HTTPS, il browser utilizza la crittografia a chiave pubblica per autenticare il certificato del sito e impostare una chiave simmetrica per crittografare le comunicazioni da e verso il sito.

La matematica per questi due tipi di crittografia è abbastanza diversa, che incide sulla loro sicurezza. Poiché praticamente tutte le applicazioni Internet utilizzano sia la crittografia simmetrica che quella a chiave pubblica, entrambe le forme devono essere sicure.

Codici di rottura

Il modo più semplice per decifrare un codice è provare tutte le chiavi possibili finché non si ottiene quella che funziona. I computer convenzionali possono farlo, ma è molto difficile. Nel luglio 2002, ad esempio, un gruppo ha annunciato di aver trovato una chiave a 64 bit, ma lo sforzo ha richiesto più di 300, 000 persone in quattro anni e mezzo di lavoro. Una chiave lunga il doppio, o 128 bit, avrebbe 2¹²⁸ possibili soluzioni – più di 300 undecilioni, o un 3 seguito da 38 zeri. Anche il supercomputer più veloce del mondo avrebbe bisogno di trilioni di anni per trovare la chiave giusta.

Un metodo di calcolo quantistico chiamato algoritmo di Grover, però, accelera il processo, trasformando quella chiave a 128 bit nell'equivalente computazionale quantistico di una chiave a 64 bit. La difesa è semplice, però:allunga le chiavi. Una chiave a 256 bit, Per esempio, ha la stessa sicurezza contro un attacco quantistico di una chiave a 128 bit contro un attacco convenzionale.

Gestione dei sistemi a chiave pubblica

crittografia a chiave pubblica, però, pone un problema molto più grande, per come funziona la matematica. Gli algoritmi che sono popolari oggi, RSA, Diffie-Hellman e curva ellittica, tutti consentono di iniziare con una chiave pubblica e calcolare matematicamente la chiave privata senza provare tutte le possibilità.

Per RSA, ad esempio, la chiave privata può essere calcolata fattorizzando un numero che è il prodotto di due numeri primi, poiché 3 e 5 stanno per 15.

Una coppia di chiavi può aiutare gli estranei a scambiare messaggi sicuri. Credito:David Göthberg/Wikimedia Commons

Finora, la crittografia a chiave pubblica non è stata decifrabile utilizzando coppie di chiavi molto lunghe, come 2, 048 bit, che corrisponde a un numero lungo 617 cifre decimali. Ma computer quantistici sufficientemente avanzati potrebbero romperne anche 4, Coppie di chiavi a 096 bit in poche ore utilizzando un metodo chiamato algoritmo di Shor.

Questo è per i computer quantistici ideali del futuro. Il numero più grande preso in considerazione finora su un computer quantistico è 15, lungo solo 4 bit.

Lo studio delle National Academies rileva che i computer quantistici ora operativi hanno una potenza di elaborazione troppo ridotta e sono troppo soggetti a errori per decifrare i codici forti di oggi. I futuri computer quantistici in grado di decifrare il codice avrebbero bisogno di 100, 000 volte più potenza di elaborazione e un tasso di errore 100 volte migliore di quello raggiunto dai migliori computer quantistici di oggi. Lo studio non prevede quanto tempo potrebbero richiedere questi progressi, ma non si aspettava che avvenissero entro un decennio.

Però, il potenziale di danno è enorme. Se questi metodi di crittografia vengono violati, le persone non potranno fidarsi dei dati che trasmettono o ricevono su Internet, anche se criptato. Gli avversari saranno in grado di creare certificati fasulli, mettendo in discussione la validità di qualsiasi identità digitale online.

Crittografia quantistica resistente

Fortunatamente, i ricercatori hanno lavorato per sviluppare algoritmi a chiave pubblica in grado di resistere agli sforzi di decrittazione dei computer quantistici, preservare o ripristinare la fiducia nelle autorità di certificazione, firme digitali e messaggi crittografati.

In particolare, il National Institute of Standards and Technology degli Stati Uniti sta già valutando 69 potenziali nuovi metodi per quella che chiama "crittografia post-quantistica". L'organizzazione prevede di avere una bozza di standard entro il 2024, se non prima, che verrebbero quindi aggiunti ai browser Web e ad altre app e sistemi Internet.

In linea di principio, la crittografia simmetrica può essere utilizzata per lo scambio di chiavi. Ma questo approccio dipende dalla sicurezza di terze parti fidate per proteggere le chiavi segrete, non può implementare firme digitali, e sarebbe difficile da applicare su Internet. Ancora, viene utilizzato in tutto lo standard cellulare GSM per la crittografia e l'autenticazione.

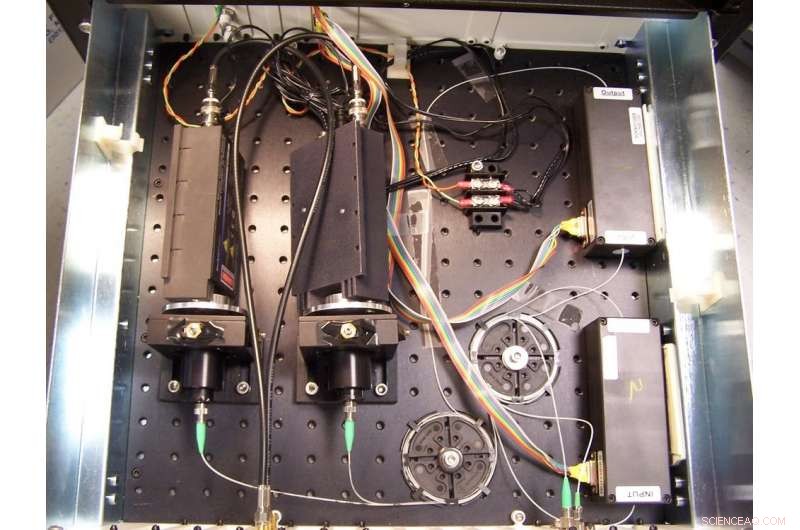

Uno sguardo all'interno di un prototipo dell'hardware che scambia chiavi di crittografia quantistica. Credito:National Institute of Standards and Technology/Wikimedia Commons

Un'altra alternativa alla crittografia a chiave pubblica per lo scambio di chiavi è la distribuzione quantistica delle chiavi. Qui, i metodi quantistici vengono utilizzati dal mittente e dal destinatario per stabilire una chiave simmetrica. Ma questi metodi richiedono hardware speciale.

La crittografia infrangibile non significa sicurezza

La crittografia avanzata è fondamentale per la sicurezza informatica individuale e sociale complessiva. Fornisce le basi per la trasmissione sicura e l'archiviazione dei dati, e per l'autenticazione di connessioni affidabili tra persone e sistemi.

Ma la crittografia è solo un pezzo di una torta molto più grande. L'utilizzo della migliore crittografia non impedirà a una persona di fare clic su un collegamento fuorviante o di aprire un file dannoso allegato a un'e-mail. La crittografia inoltre non può difendersi dagli inevitabili difetti del software, o addetti ai lavori che abusano del loro accesso ai dati.

E anche se la matematica fosse indistruttibile, ci possono essere punti deboli nel modo in cui viene utilizzata la crittografia. Microsoft, Per esempio, ha recentemente identificato due app che hanno involontariamente rivelato al pubblico le proprie chiavi di crittografia private, rendendo insicure le loro comunicazioni.

Se o quando arriverà il potente calcolo quantistico, rappresenta una grande minaccia per la sicurezza. Poiché il processo di adozione di nuovi standard può richiedere anni, è saggio pianificare ora la crittografia resistente ai quanti.

Questo articolo è stato ripubblicato da The Conversation con una licenza Creative Commons. Leggi l'articolo originale.