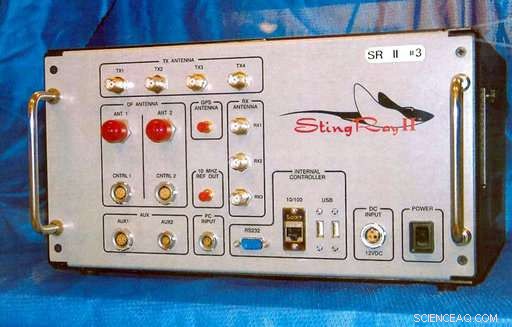

Questa foto di file non datata fornita dall'Ufficio brevetti e marchi degli Stati Uniti mostra lo StingRay II, un simulatore di sito cellulare utilizzato per scopi di sorveglianza prodotto da Harris Corporation, di Melbourne, Fla. Il Department of Homeland Security afferma di aver identificato sospetti simulatori di torri cellulari canaglia a Washington. I sospetti simulatori, conosciuto popolarmente come Stingrays, sono stati rilevati da un appaltatore del DHS all'inizio del 2017 durante un progetto pilota di 90 giorni. (U.S. Patent and Trademark Office tramite AP, File)

Per la prima volta, il governo degli Stati Uniti ha pubblicamente riconosciuto l'esistenza a Washington di quelli che sembrano essere dispositivi canaglia che spie e criminali stranieri potrebbero utilizzare per tracciare i singoli cellulari e intercettare chiamate e messaggi.

L'uso di quelli che sono conosciuti come simulatori di siti cellulari da parte di potenze straniere è stata a lungo una preoccupazione, ma i servizi segreti americani e le forze dell'ordine, che utilizzano essi stessi tali apparecchiature di intercettazione, sono stati silenziosi sulla questione fino ad ora.

In una lettera del 26 marzo al senatore dell'Oregon Ron Wyden, il Department of Homeland Security ha riconosciuto che l'anno scorso ha identificato sospetti simulatori di siti cellulari non autorizzati nella capitale della nazione. L'agenzia ha affermato di non aver determinato il tipo di dispositivi in uso o chi potrebbe averli utilizzati. Né ha detto quanti ne ha rilevati o dove.

La risposta dell'agenzia ottenuto da The Associated Press dall'ufficio di Wyden, suggerisce che poco è stato fatto su tali apparecchiature, conosciuto popolarmente come Stingrays dopo un marchio comune tra i dipartimenti di polizia degli Stati Uniti. La Commissione federale delle comunicazioni, che regola le onde radio della nazione, formato una task force sull'argomento quattro anni fa, ma non ha mai prodotto una relazione e non si riunisce più regolarmente.

I dispositivi funzionano inducendo i dispositivi mobili a bloccarsi su di essi invece che su torri cellulari legittime, rivelando la posizione esatta di un particolare cellulare. Le versioni più sofisticate possono intercettare le chiamate costringendo i telefoni a passare a versioni più vecchie, tecnologia wireless 2G non crittografata. Alcuni tentano di piantare malware.

Possono costare ovunque da $ 1, 000 a circa $ 200, 000. Di solito hanno le dimensioni di una valigetta; alcuni sono piccoli come un cellulare. Possono essere collocati in un'auto accanto a un edificio governativo. Il più potente può essere schierato in aerei a bassa quota.

Migliaia di militari, l'NSA, la CIA, l'FBI e il resto dell'apparato di sicurezza nazionale vivono e lavorano nell'area di Washington. Gli esperti di sorveglianza tra loro crittografano il telefono e le comunicazioni dati e utilizzano contromisure elettroniche. Ma i cittadini ignari potrebbero cadere preda.

Wyden, un democratico, ha scritto al DHS a novembre chiedendo informazioni sull'uso non autorizzato dei simulatori del sito cellulare.

In questo 30 aprile 2015, foto d'archivio, un membro dello staff di Capitol Hill guarda i documenti mentre è su un telefono cellulare mentre si cammina all'interno del Russell Senate Office Building a Capitol Hill a Washington. Il Department of Homeland Security riconosce di aver rilevato sospetti simulatori di ripetitori cellulari a Washington, D.C. Questi dispositivi possono tracciare telefoni cellulari specifici e persino intercettare o deviare chiamate e messaggi di testo. (Foto AP/Jacquelyn Martin, File)

La risposta del funzionario del DHS Christopher Krebs ha osservato che il DHS aveva osservato "attività anomale" coerenti con le razze nell'area di Washington. Un funzionario del DHS che ha parlato a condizione di anonimato perché la lettera non è stata rilasciata pubblicamente ha aggiunto che i dispositivi sono stati rilevati in una prova di 90 giorni iniziata nel gennaio 2017 con apparecchiature di un appaltatore del DHS con sede a Las Vegas, ESD America.

Krebs, l'alto funzionario della Direzione nazionale per la protezione e i programmi del dipartimento, ha osservato nella lettera che al DHS mancano le attrezzature e i finanziamenti per rilevare le razze, anche se il loro uso da parte di governi stranieri "può minacciare la sicurezza nazionale ed economica degli Stati Uniti". Il dipartimento ha riferito i suoi risultati a "partner federali" che Krebs non ha nominato. Questo presumibilmente include l'FBI.

Il CEO di ESD America, Les Goldsmith, ha detto che la sua azienda ha una relazione con il DHS ma non ha voluto commentare ulteriormente.

I legislatori lanciano allarmi sull'uso delle razze nella capitale almeno dal 2014, quando Goldsmith e altri ricercatori di società di sicurezza hanno condotto ricerche pubbliche che hanno individuato dispositivi sospetti non autorizzati vicino alla Casa Bianca, La corte suprema, il Dipartimento del Commercio e il Pentagono, tra le altre località.

Il ramo esecutivo, però, ha evitato persino di discutere l'argomento.

Aaron Turner, presidente della società di consulenza sulla sicurezza mobile Integricell, è stato tra gli esperti che hanno condotto le perquisizioni del 2014, in parte per cercare di aumentare gli affari. Poco è cambiato da allora, Egli ha detto.

Come altre grandi capitali mondiali, Egli ha detto, Washington è inondata di dispositivi di intercettazione non autorizzati. Le ambasciate straniere hanno carta bianca perché sono su suolo sovrano.

Ogni ambasciata "che vale la pena" ha installato un simulatore di ripetitori cellulari, ha detto Turner. Li usano "per rintracciare persone interessanti che vengono verso le loro ambasciate". L'equipaggiamento dei russi è così potente che può tracciare bersagli a un miglio di distanza, Egli ha detto.

In questo 28 novembre, 2017, foto d'archivio, Il senatore Ron Wyden parla durante un'audizione della commissione a Capitol Hill a Washington. TPer la prima volta, il governo degli Stati Uniti sta pubblicamente riconoscendo l'esistenza a Washington di quelli che sembrano essere dispositivi canaglia che spie e criminali stranieri potrebbero utilizzare per tracciare i singoli cellulari e intercettare chiamate e messaggi. In a March 26 letter to Wyden obtained by the Associated Press, the Department of Homeland Security acknowledged that it identified suspected unauthorized cell-site simulators in Washington last year. (AP Photo/Carolyn Kaster, File)

Shutting down rogue Stingrays is an expensive proposition that would require wireless network upgrades the industry has been loath to pay for, security experts say. It could also lead to conflict with U.S. intelligence and law enforcement.

In addition to federal agencies, police departments use them in at least 25 states and the District of Columbia, according to the American Civil Liberties Union.

Wyden said in a statement Tuesday that "leaving security to the phone companies has proven to be disastrous." He added that the FCC has refused to hold the industry accountable "despite repeated warnings and clear evidence that our phone networks are being exploited by foreign governments and hackers."

After the 2014 news reports about Stingrays in Washington, Rep. Alan Grayson, D-Fla, wrote the FCC in alarm. In a reply, then-FCC chairman Tom Wheeler said the agency had created a task force to combat illicit and unauthorized use of the devices. In that letter, the FCC did not say it had identified such use itself, but cited media reports of the security sweeps.

That task force appears to have accomplished little. A former adviser to Wheeler, Gigi Sohn, said there was no political will to tackle the issue against opposition from the intelligence community and local police forces that were using the devices "willy-nilly."

"To the extent that there is a major problem here, it's largely due to the FCC not doing its job, " said Laura Moy of the Center on Privacy and Technology at Georgetown University. The agency, lei disse, should be requiring wireless carriers to protect their networks from such security threats and "ensuring that anyone transmitting over licensed spectrum actually has a license to do it."

FCC spokesman Neil Grace, però, said the agency's only role is "certifying" such devices to ensure they don't interfere with other wireless communications, much the way it does with phones and Wi-Fi routers.

© 2018 The Associated Press. Tutti i diritti riservati.