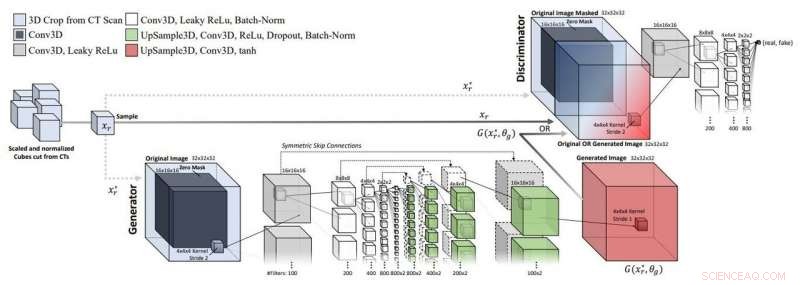

L'architettura di rete, strati, e parametri utilizzati sia per le reti di iniezione (GANinj) che di rimozione (GANrem). Attestazione:arXiv:1901.03597 [cs.CR]

I ricercatori hanno trovato più motivi per preoccuparsi delle possibilità di manomissione in ambito medico. Gli osservatori della sicurezza parlano del giornale, "CT-GAN:manomissione dannosa di immagini mediche 3D utilizzando l'apprendimento profondo, " che è su arXiv. Gli autori sono Yisroel Mirsky, Tom Mahler, Ilan Shelef e Yuval Elovici.

Il software, progettato da esperti del Centro di ricerca sulla sicurezza informatica della Ben-Gurion University, è stato progettato per vedere se un utente malintenzionato potrebbe manomettere le apparecchiature di scansione TC e MRI per produrre risultati falsi sui pazienti con tumori. I risultati suggeriti con tutti i mezzi, sì, la manomissione non era difficile da ottenere.

Il Washington Post riportava un articolo molto citato sull'argomento, come ha spiegato i loro obiettivi di ricerca e osservazioni. Il rapporto ha affermato che "gli aggressori potrebbero prendere di mira un candidato presidenziale o altri politici per indurli a credere di avere una grave malattia e indurli a ritirarsi da una gara per farsi curare".

Una crescita aggiunta qui, una crescita aggiunta lì... le false crescite attraverso la manomissione sono emerse come un altro tipo di malware di cui la comunità medica dovrebbe essere a conoscenza. I radiologi possono essere ingannati tramite malware per vedere falsi noduli cancerosi, nelle apparecchiature di scansione TC e MRI.

Il malware è stato effettivamente creato da ricercatori in Israele. Volevano esplorare i punti deboli della sicurezza sia nelle apparecchiature di imaging medico che nelle reti che trasmettono tali immagini.

Il malware dei ricercatori potrebbe agire in entrambe le direzioni:aggiungendo false escrescenze alle scansioni o rimuovendo lesioni e noduli reali; quest'ultima manovra ovviamente potrebbe comportare il mancato trattamento dei pazienti che necessitano di cure tempestive.

Il malware ha alterato 70 immagini ed è riuscito a ingannare tre radiologi facendogli credere che i pazienti avessero il cancro. I ricercatori hanno utilizzato il cancro ai polmoni come obiettivo. Kim Zetter, Il Washington Post , descritto il test. Tre radiologi, esperti, furono ingannati. Hanno diagnosticato erroneamente le condizioni quasi ogni volta. Guarda i numeri.

"Nel caso di scansioni con noduli cancerosi fabbricati, i radiologi hanno diagnosticato il cancro il 99 percento delle volte. Nei casi in cui il malware ha rimosso veri noduli cancerosi dalle scansioni, i radiologi hanno detto che quei pazienti erano sani il 94 percento delle volte".

A sua volta, i risultati dello studio dovrebbero portare la comunità medica a considerare questo in merito al potenziale impatto:le motivazioni degli aggressori possono essere generali o mirate. Potrebbero semplicemente voler introdurre il caos e mettere a dura prova il flusso di lavoro prestando attenzione alle apparecchiature andate storte o potrebbero utilizzare il malware per colpire pazienti specifici.

Nella loro carta, gli autori hanno offerto un triste elenco di possibili obiettivi se un aggressore avesse voluto interferire con le scansioni. Gli autori hanno detto, "mostriamo come un utente malintenzionato può utilizzare il deep learning per aggiungere o rimuovere prove di condizioni mediche da scansioni mediche volumetriche (3-D). Un utente malintenzionato può eseguire questo atto per fermare un candidato politico, ricerca sul sabotaggio, commettere frodi assicurative, compiere un atto di terrorismo, o addirittura commettere un omicidio."

Zetter ha anche sollevato il possibile scenario in cui le scansioni di follow-up sarebbero state incasinate per mostrare che i tumori si diffondono o si riducono falsamente. Il malware potrebbe anche avere effetti negativi sugli studi sui farmaci e sulla ricerca medica "per sabotare i risultati".

L'alto grado di successo del malware fa sorgere la domanda su come ciò possa accadere in ambienti ospedalieri. Poi ancora, per chi conosce già gli eventi passati, la questione della sicurezza non sorprende.

BBC News ha rinfrescato i ricordi dei lettori. "Gli ospedali e altre organizzazioni sanitarie sono stati un obiettivo popolare per i cyber-attaccanti e molti sono stati colpiti da ransomware dannoso che crittografa i file e restituisce i dati solo quando le vittime pagano". Il rapporto ha osservato come "Il servizio sanitario nazionale è stato duramente colpito nel 2017 dal ransomware WannaCry che ha lasciato molti ospedali in difficoltà per recuperare i dati".

Perché il malware è in grado di superare qualsiasi cancello di sicurezza? Il Washington Post ha indicato che il problema potrebbe essere ricondotto alle apparecchiature e alle reti che trasmettono e memorizzano le immagini TC e MRI.

"Queste immagini vengono inviate alle workstation di radiologia e ai database di back-end attraverso il cosiddetto sistema di archiviazione e comunicazione delle immagini (PACS). Mirsky ha affermato che l'attacco funziona perché gli ospedali non firmano digitalmente le scansioni per impedire che vengano alterate senza essere rilevate e non usano la crittografia sulle loro reti PACS, consentendo a un intruso sulla rete di vedere le scansioni e modificarle."

Le reti PACS generalmente non sono crittografate. Un altro potenziale problema menzionato nell'articolo spetta a quegli ospedali che si accontentano di "infrastrutture di 20 anni" che non supportano le nuove tecnologie.

"Sebbene la crittografia sia ora disponibile per alcuni software PACS, non è ancora generalmente utilizzato per motivi di compatibilità. Deve comunicare con sistemi meno recenti che non hanno la capacità di decrittografare o ricodificare le immagini, " disse Il Washington Post .

Nota che il titolo del loro documento di ricerca ha la frase "GAN". Questo sta per "un tipo speciale di rete neurale profonda, " la rete dell'avversario generativo. Con i GAN, hai due reti neurali che lavorano l'una contro l'altra:il generatore e il discriminatore.

"In questo documento abbiamo introdotto la possibilità per un utente malintenzionato di modificare le immagini mediche 3D utilizzando il deep learning. Abbiamo... presentato un framework di manipolazione (CT-GAN) che può essere eseguito autonomamente da un malware".

Inoltre, "Le immagini alterate sono anche riuscite a ingannare i sistemi di screening automatizzati, ", ha detto BBC News.

Tutto sommato, secondo la loro carta, "sia i radiologi che l'intelligenza artificiale sono altamente suscettibili agli attacchi di manomissione delle immagini di CT-GAN, " scrivono gli autori.

© 2019 Science X Network