Un soggetto di prova che inserisce una password cerebrale. Credito:Wenyao Xu, et al., CC BY-ND

Il tuo cervello è una fonte inesauribile di password sicure, ma potresti non dover ricordare nulla. Le password e i PIN con lettere e numeri possono essere violati con relativa facilità, difficile da ricordare e generalmente insicuro. La biometria sta iniziando a prendere il suo posto, con le impronte digitali, il riconoscimento facciale e la scansione della retina stanno diventando comuni anche negli accessi di routine per i computer, smartphone e altri dispositivi comuni.

Sono più sicuri perché sono più difficili da falsificare, ma la biometria ha una vulnerabilità cruciale:una persona ha solo una faccia, due retine e 10 impronte digitali. Rappresentano password che non possono essere reimpostate se vengono compromesse.

Come nomi utente e password, le credenziali biometriche sono vulnerabili alle violazioni dei dati. Nel 2015, ad esempio, il database contenente le impronte digitali di 5,6 milioni di dipendenti federali degli Stati Uniti è stato violato. Quelle persone non dovrebbero usare le loro impronte digitali per proteggere alcun dispositivo, sia per uso personale che lavorativo. La prossima violazione potrebbe rubare fotografie o dati di scansione della retina, rendendo quei dati biometrici inutili per la sicurezza.

Il nostro team lavora da anni con collaboratori di altre istituzioni, e ha inventato un nuovo tipo di biometria che è sia legato in modo univoco a un singolo essere umano che può essere ripristinato se necessario.

Dentro la mente

Quando una persona guarda una fotografia o ascolta un brano musicale, il suo cervello risponde in modi che i ricercatori o i professionisti medici possono misurare con sensori elettrici posizionati sul cuoio capelluto. Abbiamo scoperto che il cervello di ogni persona risponde in modo diverso a uno stimolo esterno, quindi anche se due persone guardano la stessa fotografia, le letture della loro attività cerebrale saranno diverse.

Questo processo è automatico e inconscio, quindi una persona non può controllare quale risposta del cervello accade. E ogni volta che una persona vede una foto di una particolare celebrità, il loro cervello reagisce allo stesso modo, anche se in modo diverso da quello di tutti gli altri.

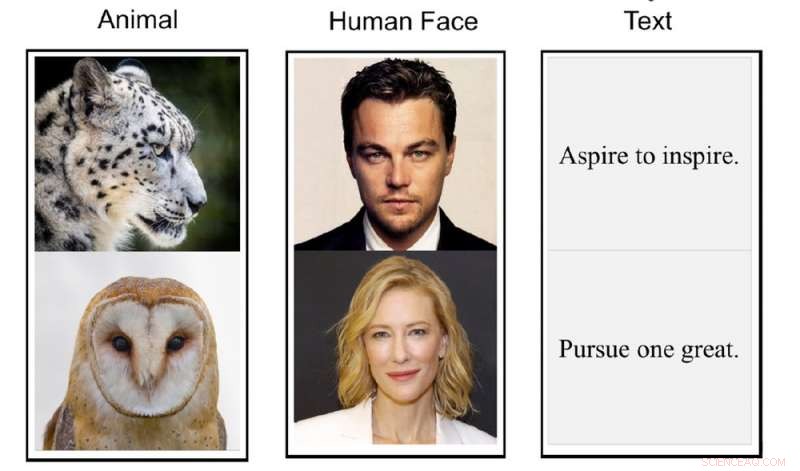

Una gamma di stimoli visivi genera la migliore password cerebrale. Credito:Wenyao Xu, et al., CC BY-ND

Ci siamo resi conto che ciò rappresenta un'opportunità per una combinazione unica che può fungere da quella che chiamiamo "password del cervello". Non è solo un attributo fisico del loro corpo, come un'impronta digitale o il modello dei vasi sanguigni nella loro retina. Anziché, è un mix della struttura cerebrale biologica unica della persona e della sua memoria involontaria che determina come risponde a un particolare stimolo.

Creare una password cerebrale

La password cerebrale di una persona è una lettura digitale della sua attività cerebrale mentre guarda una serie di immagini. Proprio come le password sono più sicure se includono diversi tipi di caratteri:lettere, numeri e punteggiatura:una password cerebrale è più sicura se include le letture delle onde cerebrali di una persona che guarda una raccolta di diversi tipi di immagini.

Per impostare la password, la persona verrebbe autenticata in qualche altro modo, ad esempio venendo al lavoro con un passaporto o altri documenti di identificazione, o far controllare le impronte digitali o il viso rispetto ai record esistenti. Quindi la persona indosserebbe un cappello morbido e confortevole o un casco imbottito con sensori elettrici all'interno. Un monitor mostrerebbe, Per esempio, l'immagine di un maiale, Il volto di Denzel Washington e il testo "Chiamami Ishmael, " la frase di apertura del classico "Moby Dick" di Herman Meville.

I sensori registrerebbero le onde cerebrali della persona. Proprio come quando si registra un'impronta digitale per il Touch ID di un iPhone, sarebbero necessarie più letture per raccogliere un record iniziale completo. La nostra ricerca ha confermato che una combinazione di immagini come questa evocherebbe letture delle onde cerebrali che sono uniche per una particolare persona, e coerente da un tentativo di accesso all'altro.

Dopo, per accedere o accedere a un edificio o a una stanza sicura, la persona si metteva il cappello e guardava la sequenza delle immagini. Un sistema informatico confronterebbe le loro onde cerebrali in quel momento con ciò che era stato memorizzato inizialmente - e concederebbe l'accesso o lo negherebbe, a seconda dei risultati. Ci vorrebbero circa cinque secondi, non molto più a lungo dell'immissione di una password o della digitazione di un PIN in un tastierino numerico.

Tre elettrodi in alto sulla parte posteriore della testa di un utente sono sufficienti per rilevare una password cerebrale. Credito:Wenyao Xu et al., CC BY-ND

Dopo un hack

Il vero vantaggio delle password del cervello entra in gioco dopo il quasi inevitabile hacking di un database di accesso. Se un hacker entra nel sistema che memorizza i modelli biometrici o utilizza l'elettronica per falsificare i segnali cerebrali di una persona, quelle informazioni non sono più utili per la sicurezza. Una persona non può cambiare il proprio volto o le proprie impronte digitali, ma può cambiare la propria password cerebrale.

È abbastanza facile autenticare l'identità di una persona in un altro modo, e chiedi loro di impostare una nuova password guardando tre nuove immagini, forse questa volta con la foto di un cane, un disegno di George Washington e una citazione di Gandhi. Poiché sono immagini diverse dalla password iniziale, anche i modelli di onde cerebrali sarebbero diversi. La nostra ricerca ha scoperto che la nuova password del cervello sarebbe molto difficile da capire per gli aggressori, anche se hanno cercato di usare le vecchie letture delle onde cerebrali come aiuto.

Le password del cervello sono ripristinabili all'infinito, perché ci sono così tante foto possibili e una vasta gamma di combinazioni che possono essere fatte da quelle immagini. Non c'è modo di rimanere a corto di queste misure di sicurezza potenziate dalla biometria.

Sicuro – e sicuro

Come ricercatori, siamo consapevoli che potrebbe essere preoccupante o addirittura inquietante per un datore di lavoro o un servizio Internet utilizzare l'autenticazione che legge l'attività cerebrale delle persone. Parte della nostra ricerca ha riguardato la comprensione di come eseguire solo la quantità minima di letture per garantire risultati affidabili - e una sicurezza adeguata - senza bisogno di così tante misurazioni che una persona potrebbe sentirsi violata o preoccupata che un computer stesse cercando di leggere la sua mente.

Inizialmente abbiamo provato a utilizzare 32 sensori su tutta la testa di una persona, e ho scoperto che i risultati erano affidabili. Quindi abbiamo progressivamente ridotto il numero di sensori per vedere quanti erano veramente necessari e abbiamo scoperto che potevamo ottenere risultati chiari e sicuri con solo tre sensori posizionati correttamente.

Ciò significa che il nostro dispositivo sensore è così piccolo da poter essere inserito in modo invisibile all'interno di un cappello o di un visore per realtà virtuale. Questo apre la porta a molti potenziali usi. Una persona che indossa un copricapo intelligente, Per esempio, potrebbe facilmente sbloccare porte o computer con password cerebrali. Il nostro metodo potrebbe anche rendere le auto più difficili da rubare:prima di avviarle, l'autista dovrebbe indossare un cappello e guardare alcune immagini visualizzate sullo schermo del cruscotto.

Altre strade si stanno aprendo con l'emergere di nuove tecnologie. Il gigante cinese dell'e-commerce Alibaba ha recentemente presentato un sistema per utilizzare la realtà virtuale per acquistare articoli, incluso effettuare acquisti online direttamente nell'ambiente VR. Se le informazioni di pagamento sono memorizzate nel visore VR, chiunque lo usi, o lo ruba, sarà in grado di acquistare tutto ciò che è disponibile. Un auricolare che legge le onde cerebrali dell'utente farebbe acquisti, accessi o accessi fisici ad aree sensibili molto più sicuri.

Questo articolo è stato ripubblicato da The Conversation con una licenza Creative Commons. Leggi l'articolo originale.