I ricercatori della sicurezza affermano di aver scoperto una nuova attività da parte di hacker utilizzando un malware chiamato "Triton" che può colpire i sistemi di controllo industriale, comprese le strutture petrolifere e del gas

I ricercatori della sicurezza questa settimana hanno confermato di aver individuato nuove attività da parte di hacker che utilizzano il malware "Triton" in grado di causare danni reali al petrolio, impianti a gas o ad acqua.

La società di sicurezza FireEye ha dichiarato in un post sul blog mercoledì di aver identificato e di aver "risposto a un'ulteriore intrusione dell'attaccante dietro Triton in una diversa struttura di infrastruttura critica".

Non ha rivelato dettagli sull'obiettivo.

FireEye ha esortato l'olio, gas, acqua e altre strutture con sistemi di controllo industriale per aumentare le difese e la vigilanza per l'attività di Triton sulle loro reti.

Uno studio sull'arsenale degli hacker ha indicato che potrebbero essere in azione dall'inizio del 2014, evitando il rilevamento per anni.

FireEye ha affermato che gli hacker di Triton stavano affinando la capacità di danneggiare gli impianti industriali quando hanno involontariamente causato l'arresto nel 2017 che li ha notati.

"Il targeting di infrastrutture critiche per interrompere, degradare, o distruggere i sistemi è coerente con numerose attività di attacco e ricognizione svolte a livello globale da russi, Iraniano, Corea del nord, NOI, e attori dello stato nazionale israeliano, " ha detto FireEye in un post sul blog.

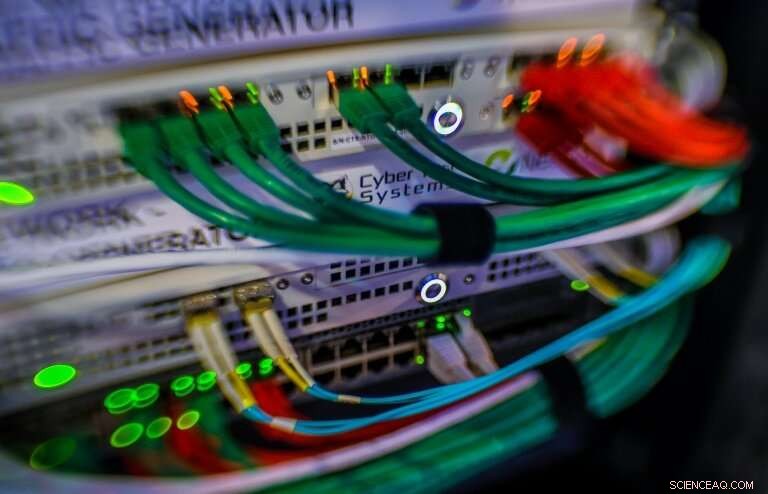

Le tattiche "Triton" impiegano strumenti di hacking personalizzati per serpeggiare attraverso le reti di impianti per raggiungere i sistemi operativi che controllano i meccanismi di sicurezza, secondo l'analisi che ha seguito la sua scoperta iniziale alla fine del 2017 dopo aver inavvertitamente interrotto i processi in un impianto petrolifero in Arabia Saudita.

In un aggiornamento dello scorso anno, FireEye ha espresso fiducia che l'attività di Triton è stata "sostenuta" dal Central Scientific Research Institute of Chemistry and Mechanics, che ha descritto come un'istituzione di proprietà del governo russo a Mosca.

FireEye ha descritto Triton come una delle poche famiglie di software dannoso pubblicamente identificate destinate ai sistemi di controllo industriale.

"Segue Stuxnet che è stato utilizzato contro l'Iran nel 2010 e Industroyer che crediamo sia stato schierato dal Sandworm Team contro l'Ucraina nel 2016, " FireEye ha detto in un precedente post sul blog.

"Tritone è coerente con questi attacchi, in quanto potrebbe impedire ai meccanismi di sicurezza di svolgere la loro funzione prevista, con conseguenze fisiche».

© 2019 AFP