L'illustrazione mostra come i dispositivi economici possono trasformare i segnali Wi-Fi in rilevatori di movimento. Credito:Università di Chicago

Poiché i dispositivi connessi come gli assistenti vocali, telecamere di sicurezza, e gli elettrodomestici intelligenti crescono in popolarità, le case e gli uffici in cui sono installati si riempiono sempre più di una fitta rete di segnali Wi-Fi.

Un nuovo studio dell'Università di Chicago e dell'Università della California, I ricercatori di Santa Barbara hanno scoperto che gli aggressori esterni possono utilizzare una tecnologia poco costosa per trasformare questi segnali ambientali in rilevatori di movimento, monitorare l'attività all'interno di un edificio senza essere rilevati.

Con solo un piccolo, ricevitore Wi-Fi disponibile in commercio, un utente malintenzionato dall'esterno del sito di destinazione può misurare la forza dei segnali emessi dai dispositivi collegati e monitorare un sito da remoto per rilevare eventuali movimenti, rilevare se una stanza è occupata. La ricerca, guidato dai principali scienziati informatici di UChicago Heather Zheng e Ben Zhao, rivela la tecnica di questi attacchi e le potenziali difese.

"È quello che chiamiamo un attacco di sorveglianza silenzioso, " ha detto Zheng, un Neubauer Professor of Computer Science presso l'Università di Chicago ed esperto di networking, sicurezza e tecnologie wireless. "Non si tratta solo di privacy, si tratta più di protezione della sicurezza fisica. Ascoltando semplicemente i segnali Wi-Fi esistenti, qualcuno sarà in grado di vedere attraverso il muro e rilevare se c'è attività o dove c'è un essere umano, anche senza conoscere la posizione dei dispositivi. Possono essenzialmente fare una sorveglianza di monitoraggio di molte posizioni. È molto pericoloso".

La ricerca si basa su risultati precedenti che hanno mostrato la capacità di "vedere attraverso i muri" utilizzando i segnali Wi-Fi. Però, i metodi precedenti rilevavano l'attività interna inviando segnali all'interno dell'edificio e misurando il modo in cui vengono riflessi a un ricevitore, un metodo che sarebbe facile da rilevare e da cui difendersi. Il nuovo approccio richiede solo "l'ascolto passivo" dei segnali Wi-Fi esistenti di un edificio, non ha bisogno di trasmettere alcun segnale o violare la crittografia, e diventa più preciso quando sono presenti più dispositivi connessi, sollevando notevoli problemi di sicurezza.

"La cosa preoccupante qui è che l'attaccante ha un costo minimo, può tacere senza emettere alcun segnale, ed essere ancora in grado di ottenere informazioni su di te, " ha detto Zheng.

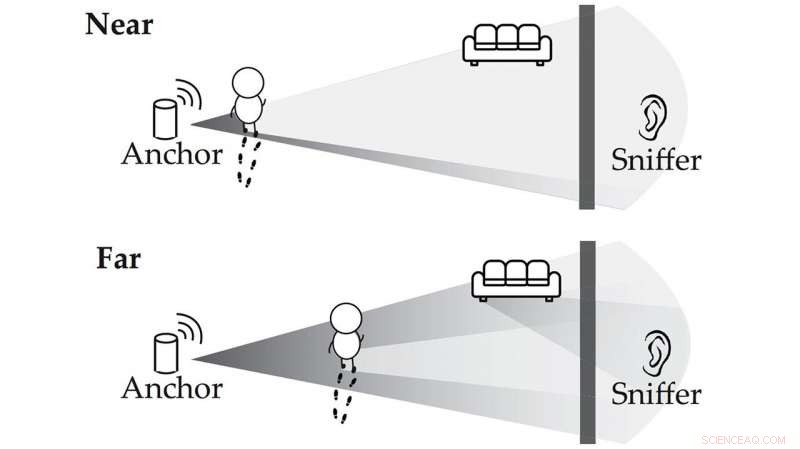

I dispositivi connessi in genere non comunicano direttamente con Internet, ma farlo trasmettendo regolarmente segnali a un punto di accesso, un dispositivo hardware come un router. Quando una persona cammina nelle vicinanze di uno dei dispositivi in questa conversazione, cambia il segnale in modo sottile, tale che la perturbazione può essere rilevata da un ricevitore vicino che "annusa" il segnale. Sono informazioni sufficienti per consentire a un osservatore di sapere se una persona (o un grosso animale, aggiungono i ricercatori) è nella stanza, con altissima precisione.

Poiché la maggior parte dei materiali da costruzione non blocca la propagazione dei segnali Wi-Fi, il ricevitore non ha nemmeno bisogno di trovarsi nella stessa stanza o edificio del punto di accesso o dei dispositivi collegati per rilevare questi cambiamenti. Questi sniffer Wi-Fi sono disponibili in commercio e poco costosi, in genere meno di $ 20. Sono anche piccoli e discreti, facile da nascondere vicino a posizioni di destinazione, e passivo, non inviando alcun segnale che potrebbe essere rilevato dal bersaglio.

I ricercatori hanno anche suggerito diversi metodi per bloccare questa tecnica di sorveglianza. Una protezione sarebbe quella di isolare gli edifici contro le perdite Wi-Fi; però, ciò impedirebbe anche segnali desiderabili, come dalle torri cellulari, dall'entrare. Anziché, propongono un metodo tecnico semplice in cui i punti di accesso emettono un "segnale di copertura" che si mescola ai segnali dei dispositivi collegati, produrre dati falsi che confonderebbero chiunque sniffi per le firme di movimento Wi-Fi.

"Quello che vedrà l'hacker è che c'è sempre gente intorno, quindi essenzialmente stai creando rumore, e non possono dire se c'è una persona reale lì o no, " Zheng ha detto. "Puoi pensarlo come un pulsante per la privacy sul tuo punto di accesso; ci clicchi sopra e sacrifichi un po' della larghezza di banda, ma protegge la tua privacy."

Zheng spera che i produttori di router prendano in considerazione l'introduzione di questa funzionalità per la privacy nei modelli futuri; alcune di queste aziende hanno annunciato nuove funzionalità che utilizzano un metodo simile per il rilevamento del movimento, commercializzato come un vantaggio per la sicurezza domestica. La ricerca UChicago ha già ricevuto attenzione da Technology Review, Business Insider e altre pubblicazioni tecnologiche, sensibilizzare su questa nuova vulnerabilità.

Lo studio riflette anche una crescente area di ricerca nel Dipartimento di Informatica, esaminando le problematiche relative ai dispositivi sempre più diffusi connessi all'"Internet delle cose". Il gruppo per la sicurezza e la privacy dell'IoT, che include Zhao e Zheng e altri membri della facoltà tra cui Nick Feamster, Blase Ur, e Marshini Chetty, esaminerà sia i vantaggi che le potenziali vulnerabilità di queste tecnologie, e un nuovo IoT Lab nel Center for Data and Computing fornisce dispositivi che ricercatori e studenti possono hackerare e studiare per la ricerca.